Danes je večfaktorska avtentikacija postala standard. Na primer z uporabo avtentikatorja, ki vsakih 30 sekund generira novo dostopno kodo, morajo uporabniki ob prijavi dokazati posedovanje drugega faktorja identitete. Slabše možnosti so enkratne kode, poslane po elektronski pošti, ali časovno omejena enkratna gesla, poslana prek SMS-sporočil. Slednja sicer ni najbolj priporočljiva, saj je preko tako imenovanega SIM-swappinga ali protokola SS7 (Signaling System 7) takšna sporočila mogoče prestreči, a je tudi to vsekakor neprimerno bolje od zaščite zgolj z geslom, ne glede na to, kako zapleteno je.

Certifikatsko podprto varnost, ki je za uporabnike dodatno udobna zaradi biometrične avtentikacije, omogočajo t. i. passkeys. Ti se uvajajo v vedno več storitev in ponudb, vsi veliki akterji na trgu so že vključeni, tehnologijo pa podpirajo tudi mnogi upravljalniki gesel, ki tako niso več uporabni zgolj za upravljanje klasičnih gesel. Poleg tega omogočajo, da se passkeys ločijo od posamezne naprave in uporabljajo na več napravah, kot so osebni računalnik, tablica in pametni telefon.

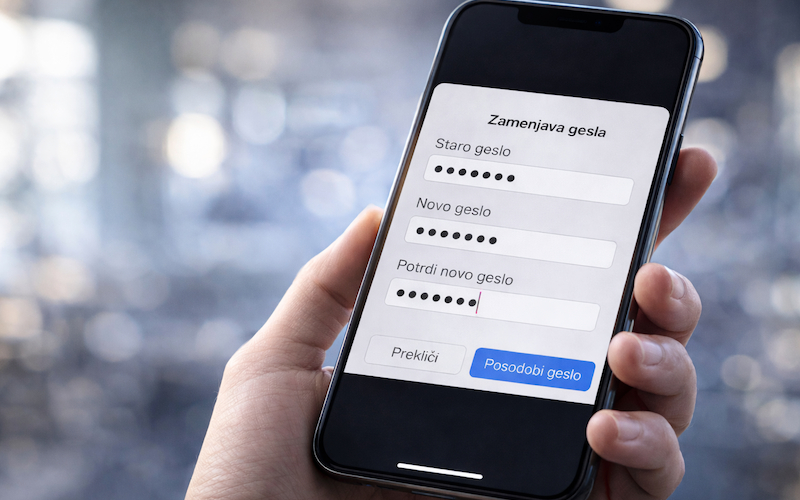

Pogled v preteklost kaže, da prisilne redne menjave gesel nimajo želenega učinka izboljšanja varnosti. Ravno nasprotno: uporabniki si pogosto izmislijo preproste vzorce, ki vodijo do lahko uganljivih gesel, na primer na podlagi osnovne besede in zaporedne številke, kot je »Geslo999«.

»Informacijski sistemi ali aplikacije NAJ uporabnika k menjavi gesla pozovejo LE ob utemeljenem razlogu. Zgolj časovno pogojene menjave NAJ se izogibajo«, so zapisali v smernicah nemškega Zveznega urada za varnost v informacijski tehniki. Ameriški Nacionalni inštitut za standarde in tehnologijo (NIST) zavzema enako stališče: »Preverjevalci (ki izvajajo avtentikacijo) in ponudniki storitev poverilnic (CSP) NE SMEJO od naročnikov zahtevati redne menjave gesel. Preverjevalci pa MORAJO zahtevati menjavo, če obstajajo znaki, da je bila avtentikacija kompromitirana.«

Kdaj je torej treba zamenjati geslo, je preprosto vprašanje. To je potrebno takrat, ko obstaja sum, da je bil dostop kompromitiran in je geslo verjetno prišlo v napačne roke. Takrat sicer drugi faktor avtentikacije še vedno zagotavlja zaščito, vendar je hitra menjava gesla v takšni situaciji zelo priporočljiva. ▪